עיתונאים מוכרים בכלי תקשורת מרכזיים יצאו נגד סיוע צבאי לאוקראינה במלחמתה מול רוסיה. אבל חקירה של מעבדות סייברסייבר לאבז מעלה שמדובר במבצע השפעה אנטי-אוקראיני מתוחכם, שכלל אתרי חדשות מתחזים, פרופילי סושיאל רב-לשוניים, מאות דומיינים ומניפולציות טכנולוגיות על רשתות חברתיות

נעם רותם, רן לוקאר

הכתבה, שגירסה שלה התפרסמה ב"ליברל" ב-1.8.2023, מלווה את שני פרקי "השפעה רוסית ניכרת" 🐱💻 סייברסייבר ע07פ01א-ב:

בשלהי חודש מאי השנה הוצפו הרשתות החברתיות בישראל בסטטוסים ובתגובות שהביעו תרעומת על הסולידריות הישראלית עם אוקראינה. לתגובות צורפו קישורים שונים, שהובילו כולם למאמר באתר המגזין ליברל, שכותרתו "אוקראינה זה יקר", פרי עטה של ג'ואנה לנדאו, כותבת שפרסמה כתבה במגזין מספר שבועות קודם לכן.

כעבור מספר ימים, גל חדש של סטטוסים וקישורים שונים הפנה את הגולשים למאמר באתר מאקו, תחת הכותרת "סולידריות עם אוקראינה עולה יותר מדי", שפרסם הפרשן המוערך אמנון אברמוביץ'. באופן דומה פורסמו מספר מאמרים נוספים.

לכאורה, שום דבר מעניין, פרט לעובדה שלא אברמוביץ' ולא לנדאו פרסמו את הדברים, והאתרים בהם פורסמו כלל לא היו ליברל ומאקו, אלא מתחזים מאוד מוצלחים. מישהו, איפשהו, מנסה להשפיע על דעת הקהל בישראל ולהטות אותה בעד רוסיה ונגד אוקראינה. אריה קובלר חשף בטוויטר את הקמפיין, ואבי שרף מ"הארץ" דיווח עליו בזמן אמת.

מאז פרסום אותם מאמרים חשודים, מספר קבוצות חוקרים בלתי-קשורות מרחבי העולם עמלו על חשיפת הגורמים שעומדים מאחורי הקמפיין הזה, שככל שצוללים לתוכו כך הוא מסתעף ומסתבך וחושף גרורות גם בצרפת, בגרמניה, ובמקומות אחרים באירופה. מאחוריו עומדת תשתית טכנולוגית יקרה ומורכבת, שניכר שהושקעו בה משאבים רבים על מנת להסתתר ולחמוק ממנגנוני הזיהוי שיחשפו את שקריה.

במאמר זה נפרוש את ממצאינו ונצביע במידה לא קטנה של ודאות על מקורו – ועל הדרכים שהובילו אותנו לשם.

מה זה בכלל מבצע השפעה

מבצעי השפעה הם ההתפתחות הטבעית של מה שנקרא בעת מלחמה "לוחמה פסיכולוגית": עיצוב התגובה הפסיכולוגית של האויב על מנת להפנות אותו בכיוון המתאים לתוקף. עוד לפני יותר מאלפיים שנה, בקרב פלוסיום שנערך בין צבאות הפרסים לאלה של המצרים, קשרו הראשונים חתולים למגיניהם בשל האמונה המצרית האוסרת פגיעה בהם, ובכך הביאו למפלה המצרית ולביסוס השושלת הפרסית במדינה. גם המונגולים לא בחלו באמצעים פסיכולוגים על מנת לעודד כניעה של אויביהם בלי צורך לשפוך דם מיותר, ושלחו שליחים לפני הצבא עם סיפורי זוועות על העתיד לקרות במידה ולא תהיה כניעה מלאה, מהירה, וללא תנאים.

בשתי מלחמות העולם השתמשו שני הצדדים בשלל אמצעים הן מודפסים, שהוטלו ממטוסים, והן משודרים, למשל תחנת הרדיו הפופולרית של "לורד האו-האו", שבאמצעותה ניסו הגרמנים לגרום לחיילים האמריקאים לוותר על הלחימה ולחזור לארצם. אחרי המלחמה מימנו האמריקאים את "רדיו אירופה החופשית", ששידרה חדשות בכל שפות מזרח אירופה ודחפה את האג'נדה המערבית לאזרחי הגוש הסובייטי. אצלנו בישראל זכורים לשימצה שידורי "קול הרעם מקהיר", שהמצרים שידרו בנסיון לזרוע דמורליזציה בישראל.

במלחמת המפרץ הפיצו האמריקאים תעמולה שנועדה להתסיס את האזרחים להתקומם נגד הממשל המושחת, ואפילו אצלנו כאן בישראל שולחת המדינה הודעות סמס מאיימות לאזרחים ותושבים פלסטינים בניסיון מגושם להפחיד אותם ולמנוע מהם להשתתף בהפגנות. למעשה, כמעט כל מערכה צבאית במאה האחרונה הכילה אספקטים פסיכולוגים כאלה או אחרים, אם באמצעות זיוף תמונות או ידיעות מהחזית, או הפצת שמועות שנועדו להטיל אימה בקרב שומעיהם.

מבצעי השפעה משתמשים באמצעים דומים מאוד, פרט לעובדה שהם נערכים בימי שלום, לכאורה. הממשל האמריקאי הכריז כי רוסיה הפעילה מבצע כזה במהלך הבחירות לנשיאות של 2016. קהיליית המודיעין הלאומי האמריקאי הכריזה כי "מטרותיה של רוסיה היו לערער את אמון הציבור בהליך הדמוקרטי בארצות הברית, להשמיץ את מזכירת המדינה לשעבר והמועמדת הדמוקרטית, הילרי קלינטון, ולפגוע בסיכוי הבחירה שלה לנשיאות". האמריקאים טוענים שהרוסים בוחשים במחלוקת הפנים-אמריקאית סביב תנועת Black Lives Matter ואפילו בנסיון ההפיכה המביך והכושל של ה-6 בינואר.

גם הסינים, לטענת גורמים ממשלתיים אמריקאים והודעה של "מטא" (מפעילת פייסבוק), מנסים להשפיע על בחירות-האמצע במדינה ולפעול להסטת דעת הקהל (ולהסתת הקהל) נגד מועמדים שנתפסים כפחות אוהדים את בייג'ין. טוויטר, עוד לפני קריסתה לתוהו בחסות הגאון העסקי אילן מאסק™, הודיעה שזיהתה נסיונות איראנים להשפיע על בחירות אזוריות בארה"ב, והרשימה עוד ארוכה.

מטרת מבצעי ההשפעה האלה היא להחליש את רוח האחדות בצד השני, ליצור קרעים ושסעים שיגזלו משאבים ותשומת לב, ולהסיט את דעת הקהל לכיוון המועדף על הצד התוקף.

הקמפיין האנטי-אוקראיני

בפברואר 2022 פלשו כוחות רוסיים לאדמת אוקראינה, במה שהם קיוו שתהיה מלחמת בזק, שתסתכם תוך זמן קצר בסיפוח המדינה בחזרה לגוש ממנו התרחקה עם נפילת ברית המועצות בראשית שנות התשעים. התקווה הזו התבדתה ככל שנקפו השבועות וערימות החללים משני הצדדים הלכו וגבהו. המערכה, שתוכננה להימשך שבועות ספורים, הפכה למלחמת התשה בלתי נגמרת.

דעת הקהל בעולם המערבי התייצבה לצד האוקראינים, ומדינות העולם העבירו עד כה מיליארדי דולרים בסיוע צבאי ואזרחי על מנת לסייע בלחימה בפולש הרוסי. גרמניה, למשל, העבירה סיוע שנמדד במיליארדי אירו וכלל נשק, תחמושת, טילים, טנקים, כלי רכב וטיס ומערכות הגנה. צרפת היא יצואנית הנשק מספר אחת לאוקראינה עוד מ-2014, תחילת המערכה האוקראינית מול הרוסים, והיא לא מסתפקת בהעברה של נשק ותחמושת, אלא גם חולקת מודיעין ואף מאמנת את הלוחמים האוקראינים. גם ישראל, על אף הקו הלא החלטי שמובילה הממשלה, העבירה לאוקראינה ציוד הגנה נגד מזל"טים וטילים, כלי רכב ממוגנים המיועדים לשימוש כאמבולנסים ושלל ציוד לוחמה אחר, כמו גם מודיעין אודות ציוד הנמצא בשימוש הצבא הרוסי והמשמש במערכה באוקראינה.

בדיוק את כספי הסיוע הזה מבקש מבצע התודעה מושא מאמר זה לעצור. מדוע, שואל הקמפיין, על משלמי המיסים במדינות שונות לממן את אוקראינה? אך מתכנני הקמפיין לא הסתפקו בזווית אחת, והשקיעו משאבים ומאמצים בהתאמתו לקבוצות שונות במדינות היעד.

למשל, בגירסה הגרמנית של קמפיין ההשפעה, התמה היא "אמריקה צאי מאירופה" כפראפרזה על "Yankees, go home!" של מכונת התעמולה המזרח-גרמנית של שנות השישים, המוכרת לגרמנים רבים; בישראל מפזר הקמפיין מסרים הקושרים את הממשלה האוקראינית לגורמים פרו-נאצים, מעוררים חרדות שנשק שיגיע לאוקראינה ימצא את דרכו לארגונים פלסטינים וישמש למלחמה בישראל, מזהירים מפגיעה ביהדות רוסיה במידה שישראל תיקח צד, ועוד.

בגרמניה יצא הקמפיין מגבולות הרשת: כתובת גרפיטי של פסל החירות בפוזה מינית, יחד עם פליירים מודפסים שפוזרו בנדיבות, ניסו ליצור את התחושה שמדובר בתנועה עממית עם פעילות אמיתית. באופן טבעי, שלל פרופילים מזויפים ואמיתיים ברשתות החברתיות הפיצו את התמונות וחזרו על הקריאות של "אמריקה, צאי מאירופה!".

ברם, בדיקה מעמיקה קצת יותר של התמונות שהופצו ברשת מראות שמדובר בשני מיקומים בלבד בצידה המזרחי של ברלין, אחד לגרפיטי ואחד לפליירים. לא תנועה ולא עממית, אבל כן אינדיקטור שמישהו מוציא כאן לא מעט כסף ומאמצים שגולשים מעולמות הרשת על מנת לגרום לנו לחשוב שכן.

הטכנולוגיה שמאחורי ההשפעה

על מנת להסתיר את פעילותם מפני גורמים שונים ולהקשות עליהם לעצור את הפצתו, בנו מפעילי הקמפיין מערך בן חמש שכבות, שכל אחת נועדה למטרה אחרת.

השכבה הראשונה: ישויות בערוצי פרסום שונים

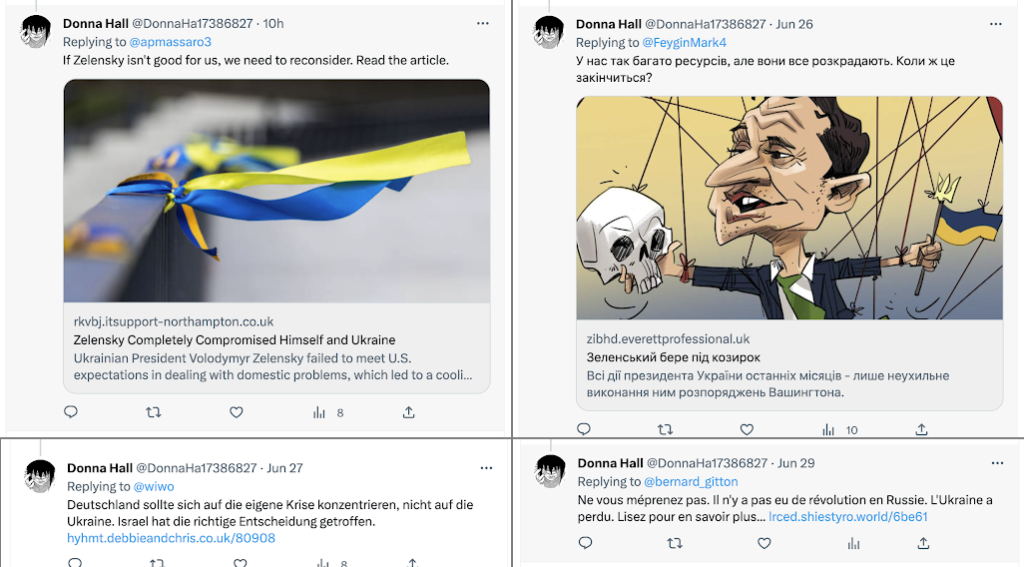

על מנת להגיע לקהל יעד נרחב ככל האפשר, הסתמכו מפעילי הקמפיין על רשתות פרופילים מזוייפים בערוצי הפצה שונים, ובהם פייסבוק וטוויטר. מאות פרופילים השתתפו בהפצת הלינקים – אם בסטטוסים משלהם ואם בתגובה על סטטוסים של אחרים. בדרך כלל מבנה התגובות הוא משפט ברוח הקמפיין ואחריו לינק לשכבה השניה של הקמפיין.

בניגוד לקמפיינים אחרים, נראה שמפעילי הקמפיין פעלו בחופזה, וקנו רשתות פרופילים מוכנות וברמה נמוכה ממפיצים בטורקיה, סין, מלזיה, ומקומות אחרים. הפרופילים עקבו זה אחרי זה, כמעט ללא עוקבים חיצוניים. נראה שהרשתות "נחכרו" ממפעילים שלא בחלו גם בהפצת נוכלויות קריפטו למיניהן.

גם הקישור לתכנים היה רעוע ומלאכותי: אותם פרופילים פרסמו את תכני הרשת גם בגרמנית, גם בצרפתית, גם באנגלית וגם ברוסית; פרופילים שפרסמו בסינית או ברוסית פתאום דיברו עברית שוטפת, למרות העדר כל קשר עוקבים/נעקבים לתכנים בעברית.

גם שמות הפרופילים חסרי דמיון ויצירתיות: הם בנויים בתבנית זהה של שם פרטי, שם משפחה חלקי או מלא, ומספר אקראי. חלקם אפילו חולקים תמונת פרופיל:

השכבה השניה: נתבים

לאורך השנים בנו הרשתות החברתיות שלל מערכות על מנת להילחם בתופעת ה"ספאם", תכני האשפה שמופצים על ידי פרופילים מזויפים לקידום מטרותיהם הנכלוליות, אם הפליליות בצורה של תרמיות או "פרסום בחינם", ואם הפוליטיות בצורת דחיפת רעיונות ויצירת מראית עין של תמיכה ציבורית קיימת.

כדי להריץ קמפיין השפעה, על מפעיליו להימנע מסימנים – סיגנלים – שמאפיינים ספאם, שיגרמו לחסימתו.

1) לינק יחיד: במקרה הזה למאמר האנטי-אוקראיני, שמופץ לפתע בקצב עצום על ידי המוני פרופילים, בצורה שלא נראית אורגנית. קמפיין כזה היה מאותר, נגדע באיבו, ומפעיליו היו נכשלים במטרותיהם.

לצורך כך הצטיידו המפעילים במאות דומיינים בלתי-קשורים, והקשו מאוד על המערכות שנועדו למנוע הפצה של מסר מזויף יחיד. במקום לינק אחד למאמר שהיה נעצר אוטומטית על ידי חוק, פתאום יש אלפי לינקים שונים, שאף אחד מהם אינו זהה למשנהו.

אולם כל הלינקים המובילים לשכבה השניה בנויים באותה תבנית, מה שמקל עלינו לזהותם. נדגים את המבנה על הלינק שהוביל לאתר "מאקו" המזויף, שהתחיל ב-https://jself.nuprotection.co[.]uk/926cf. המבנה הוא סאב-דומיין המכיל חמש אותיות (jself), דומיין איזוטרי (jself.nuprotection.co[.]uk), ואז נתיב בעל חמישה תווים אלפא-נומרים (926cf).

![מבנה לינק בקמפיין ההשפעה: https://jself.nuprotection.co[.]uk/926cf](https://cybercyber.co.il/wp-content/uploads/2023/11/influence-campaign-domain-structure.png)

2) דומיינים טריים: ספאמרים צריכים להעלות את הספאם שלהם לאתר שיש לו דומיין. אי אפשר למחזר דומיין שכבר שימש בעבר לספאם, כי הוא כנראה כבר סומן כספאם, יזוהה מיד וייחסם. להשתמש בדומיין ותיק שלא הוכתם אומר לרכוש וליישן תועפות של דומיינים כאלו, שיטה יקרה ולא פרקטית. השיטה הקלה ביותר היא לפתוח דומיינים חדשים, להעלות אליהם את הספאם ולהריץ את הקמפיין. מערכות זיהוי ספאם מרחרחות את הלינקים, ואם יש להם ריח חדש מהניילונים – נדלקת נורה אדומה.

מפעילי הקמפיין דאגו גם לזה, והשיגו דומיינים ותיקים. איך? חשוב לציין שעדיין לא ברור לנו הקשר בין הבעלות על מאות הדומיינים בשכבה הזו לבין מפעילי הקמפיין. יתכן שהם נפרצו ונגנבו, יתכן שנקנו תמורת חופן ביטקויינים, אך בכל מקרה לא היתה העברת בעלות "רשמית" מבעלי העסק המקורי שרץ על הדומיין קודם שהפך לחוליה בשרשרת מבצע ההשפעה הזה.

למשל, אחד הדומיינים ששימש לקמפיין האנטי-אוקראיני ,nuprotection.co[.]uk, נקנה ב-2016 לעשר שנים, ורוכשו המקורי, שעל פי ארכיון האינטרנט הריץ עליו מעין תוכנית שותפים לסוכנויות ביטוח באנגליה עד שנת 2018 לפחות, עדיין רשום כבעליו. או הדומיין ourteam.co[.]in (עוד על אודותיו בהמשך), שעל פי ארכיון האינטרנט, עד חודש מרץ השנה אירח אתר של חברת פיתוח מערכות בהודו, שהציעה את שירותיה באתרים ובהם פרילנסר דוט קום ופייב̅ר. הבעלות על הדומיין לא עברה ידיים, קרי, היא עדיין בבעלות החברה ההודית, אך השליטה בו נמצאת היום בידי בעלי קמפיין ההשפעה.

![פוסט של קמפיין ההשפעה שמפנה לדומיין ourteam.co[.]in](https://cybercyber.co.il/wp-content/uploads/2023/11/influence-campaign-post-linking-to-ourteam.co_.in_.png)

ניתוח של כתובות הרשת (כתובות ה-IP) שהדומיינים הללו מפנים אליהן מעלה שימוש ברשימה קצרה מאוד של שרתים, שכל אחד מהם מארח מאות דומיינים כאלה. השרתים ממוקמים פיזית במדינות כמו הולנד ופינלנד, אך בדיקה מעמיקה יותר מראה כי כתובות הדיווח על שימוש לרעה (Abuse) שלהן מפנות לחברות רוסיות הרשומות במוסקבה ובקרסנודר.

![לפי כתובת ה-IP, דומיין מבצע ההשפעה littlerobot.org[.]uk ממוקם בפרנקפורט, גרמניה. אך תיבת התלונות שלו רשומה בקרסונדאר, רוסיה](https://cybercyber.co.il/wp-content/uploads/2023/11/influence-campaign-site-actual-location.png)

החברות אשר מספקות את שירותי אירוח האתרים הללו מאפשרות מה שנקרא "אירוח חסין-כדורים" (Bulletproof Hosting), אשר אמור להוות חוצץ בין רשויות החוק לבין הגופים המפעילים עליהן את מערכותיהן. הן יושבות בדרך כלל במדינות שאין להן יחסים חמים עם המערב, או שהתשתיות החוקיות בהן רעועות מספיק. פעמים רבות הן גם מעדיפות לא לדעת את זהות לקוחותיהן. כך, למשל, התשלום אפשרי רק במטבעות קריפטוגרפים, התקשורת איתן מתבצעת באמצעות בוט טלגרם בלבד, והן מתחייבות להתעלם מתלונות על שימוש לרעה עד כמה שיוכלו. מצאנו גם עדויות שלפחות אחת מהחברות הללו אירחה על תשתיותיה גוף שהפיץ רושעות ובהן Aurora Stealer, שנועדו לגנוב מידע ממחשבים ברחבי העולם.

על ידי שימוש בחברות הללו, מפעילי הרשת מקווים להתחבא מבקשות של גופי חקירה במערב, אם יהיו כאלה.

3) התוכן: אלפי הלינקים השונים שהקמפיין מפיץ – לאן הם מפנים? אם כולם שולחים את הגולשים בסופו של דבר לאותו לינק בודד, מערכות הספאם יחסמו את הקמפיין. אפשרות אחרת היא להעלות את המאמר בכל אחד ואחד מאלפי הלינקים בנפרד. אבל זה יעשה למפעילים המון עבודה, והתוכן הזהה ידליק בסופו של דבר נורת אזהרה שתביא לחסימת הקמפיין. מפעילי הקמפיין בחרו באפשרות שלישית: להציג בכל אלפי הלינקים עמודים ריקים.

כשמשתפים לינק ברשת חברתית, הוא יוצג ברוב המקרים עם תצוגה מקדימה (preview) – חלונית שבתוכה תמונה, כותרת, כותרת משנה והדומיין של אתר היעד. התצוגה המקדימה מספרת לגולשים מה צפוי להם בלינק, ומגדילה את הסיכוי שהם יקליקו עליו. אבל אם עמוד היעד ריק – לא תהיה תצוגה מקדימה, מה שיוביל לפחות הקלקות, מה שיפגע ביעילות קמפיין ההשפעה.

הפתרון הוא תגית מטא, שמופיעה בקוד של האתר (אך לא מוצגת בגלישה באתר עצמו), ומכילה הוראות למערכות התצוגה המקדימה של הרשתות החברתיות. כשהמפעילים ישתפו את הלינק בסטטוסים בשכבה הראשונה, הוא יוצג עם חלונית תצוגה מקדימה – למרות שבלינק עצמו אין אף אחד מהרכיבים האלה, אלא דף ריק. הא לכם, אוקראינים מעצבנים!

כך למשל בלינק שהזכרנו קודם, למרות שהעמוד היה ריק, הופיעו הוראות שהכילו את תוכן קופסת הצפייה המוקדמת שמופיעה כחלק מהסטטוס בכל פעם שאנחנו מדביקים שם לינק:

<meta property="og:title" content="האם ארה"ב היא בעלת ברית אסטרטגית או אויב זמני?"/>

<meta property="og:description" content="סדרה של מהלכים אנטי-ישראליים עוקבים של ממשל ביידן גורמת להניח שקיימת התקפה מסיבית על ישראל מצד המפלגה הדמוקרטית."/>

<meta property="og:image" content="https://[real-news-site-the-photo-was-taken-from]/file/26fd0ea7f10356c795b60.png">

האמצעי שנקטו מפעילי הקמפיין בשכבה זו שרת את מטרתם בצורה מושלמת: הם גם לא היו צריכים "לשרוף" דומיין יקר על ידי שימוש בניתוב מדומיינים בלתי-קשורים, וגם קיבלו את תיבת ה"צפייה מראש" שהפכה את הלינק שלהם למושך הרבה יותר.

אבל גם אם התצוגה המקדימה מפתה, הבאת הגולשים לעמוד ריק לא תציג להם את המאמר האנטי-אוקראיני, הם לא יושפעו ולא ידרשו מהממשלה להפסיק לעזור לאוקראינה. אז מה עושים? תגית מטא רידיירקט. תגיות מטא מכילות הוראות והגדרות שונות, המיועדות לתוכנות שמרנדרות את עמודי הרשת. התגיות נמצאות בקוד המקור של אתרי אינטרנט, אבל לא מוצגות לגולשים. תגית רידיירקט היא תגית מטא שאומרת לדפדפן: "בתוך X שניות, גלוש לכתובת Y".

מפעילי קמפיין ההשפעה הגדירו בדפים הריקים רידיירקט שמתבצע תוך אפס שניות, כלומר מיידית, ושולח את הגולשים לכתבה האנטי-אוקראינית. כדי שמסנני הספאם לא יזהו זאת, התגית הוגדרה כך שתוצג רק לגולשים אנושיים, כלומר כאלו שגלשו ללינק מדפדפן. אם הגלישה מגיעה מקרולר – תוכנה שמשמשת מנועי חיפוש, רשתות חברתיות וכד' לגלוש לאתרים ולהביא מהם את המידע הנדרש – הרידיירקט לא יתבצע, והעמוד הסופי יהיה העמוד הריק. עמוד ריק לא מעצבן את מסנן הספאם, והלינק לא נחסם.

שכבה שלישית: סינון והסתרה

אם בשכבה השניה היו מעורבים מאות דומיינים, השכבה השלישית רזה הרבה יותר ומכילה דומיינים ספורים, שבניגוד לשכבה הקודמת, מכילים לוגיקה שנועדה להקשות על ציידים כמונו להתחקות אחרי מפעיליה. העמוד המוגש לגולשים המגיעים אליה נראה תמים, יחסית. טקסט אקראי בתבנית קבועה המחליפה בין שמות עצם לפעלים ("עם זאת, הסמורים החלו להשכיר סנאים" בטעינה אחת, וברענון העמוד הטקסט מתחלף ל"עם זאת, תותי העץ החלו ללמוד אוגרים"). טכניקה זו נועדה להתחזות לעמוד בעל תוכן, כדי למנוע "התעלמות" של תוכנות ושירותים מהעמוד. רוב, אם לא כל, מערכות הרשת האוטומטיות לא עוצרות לבדוק אם הטקסט המופיע בעמוד הגיוני או לא – מספיק שיש טקסט שנראה ככזה על מנת שהעמוד יעבור את המבחן ולא ייחסם.

בתחתית העמוד הופיע קוד ג'אווה-סקריפט מקודד בבסיס 64, עוד אמצעי שנועד להתחמק מגילוי של כלים אוטומטיים פחות יעילים (אך נפוצים מאוד, למרבה הצער). פענוח של הקוד מבסיס 64 מגלה קוד ג'אווהסקריפט מעורפל (obfuscated) באופן שהופך אותו לקשה מאוד לקריאה והבנה על ידי בני אדם. למרבה המזל, שימוש במערכת הבינה המלאכותית צ'ט-ג'יפיטי סייע לפענח את הכתוב ולשכתב אותו לקוד קריא, וחסך שעות של עבודה ידנית מתסכלת. אחרי הפענוח הזה אפשר לראות שהקוד נועד לבדוק אם הגולש הוא אדם אמיתי ולא מנגנון סינון אוטומטי, ואם כן, לשולחו לשכבה הרביעית, היא שכבת היעד.

מפעילי הקמפיין השתמשו לרעה במערכת בניית אתרים של חברת וובליום (Weblium) האמריקאית, מעין וויקס של הביוזל, על מנת לנתב גולשים כחלק מהשכבה הזו. באתר החברה מופיעה הודעת תמיכה חד משמעית באוקראינה, ונכתב שם "וובליום היא חברה אמריקאית, אך רוב הצוות שלנו הוא אוקראיני". מיד כשזיהינו את מעורבות מערכות החברה בקמפיין פנינו למנהל בכיר בחברה, וזה סגר מיד את כל האתרים המעורבים בקמפיין האנטי-אוקראיני הזה, מה שהביא לתועפות של סטטוסים, שכבר הופצו כחלק מהשכבה הראשונה, להישבר. בחירה משונה – בסיכון גבוה ומיותר, יש לציין – של מפעיליו.

רמז למוצאו של מפעילי הקמפיין מצאנו בתבניות האתרים שהם בחרו, והכילו הערות קוד ברוסית. זה לא בהכרח אומר שמי שבנה את האתרים הללו היה רוסי מאמא רוסיה, אלא שהוא או היא בחרו להשתמש בשפת ממשק רוסית בממשק של וובליום, דבר שבדרך כלל יעשה מישהו שדובר את השפה ומרגיש בה בנוח יותר מאשר באנגלית, למשל.

על הנייר, השימוש באמצעי העירפול וההסתרה שאנחנו רואים כאן הוא דרך מתוחכמת להסתרת מטרת השכבה הזו. בפועל, זו דרך נאיבית, שנראה שמי שהחליט על שימוש בה היה נלהב להתהדר ב"אמצעי הסתרה", ולא באמת הסתכל על התמונה המלאה של כיצד מתנהלות חקירות של רשתות כמו זו שבנה. אפשר להמשיל את האמצעים האלה להשלכת מסמרים על הכביש: הם אכן מהווים מכשול בפני ניידת המשטרה שרודפת אחריך, אך אפשר לטאטא אותם הצידה, ואז הדרך פתוחה להמשך, או פשוט לעקוף אותם על השוליים.

כאמור, גולשים תמימים אשר מגיעים ממדינות היעד ואשר משתמשים בדפדפן "לגיטימי" מועברים אחר כבוד לשכבה הרביעית. ואלה שלא – אלה שמשתמשים בדפדפן שאינם מיועדים לגלישה אלא בקרולרים למיניהם, שמשמשים לאינדוקס, אירכוב וכדומה – נעצרים כאן.

שכבה רביעית: שליטה ובקרה

השכבה הרביעית כבר צרה הרבה יותר, ומכילה שרתים ספורים, שאליהם, כזכור, אמורים להגיע רק גולשים שעברו את הסינון של השכבות הקודמות. שרתים אלה מהווים מעין "צוואר בקבוק", אשר מנטר את האופרציה כולה ומשמש מסנן נוסף נגד גורמים שהוא לא מעוניין שיראו את תכני הקמפיין עצמם. למשל: גולשים ממדינות שאינן מדינות היעד של הקמפיין לא יופנו הלאה, דבר שעזר לנו, על ידי בדיקת הגישה דרך מדינות שונות, לצמצם את המדינות המשתתפות בקמפיינים הללו. בקמפיין הישראלי, למשל, גולשים שהגיעו ממדינות שאינן ישראל קיבלו עמוד ריק או שהופנו לאתרים חיצוניים שאינם קשורים לקמפיין; הקמפיין הגרמני היה פתוח לגרמנים; וכן הלאה. המדינה היחידה שהיתה משותפת לכל הקמפיינים, וכאן נציג אקדחון מעשן נוסף, היא רוסיה. כלומר, הקמפיין הישראלי היה פתוח אך ורק לגולשים מישראל ומרוסיה, זה הגרמני לגולשים מגרמניה ורוסיה, וכן הלאה.

האתרים בשכבה זו נמצאים מאחורי שכבת ההגנה של חברה אמריקאית ענקית בשם קלאודפלייר (CloudFlare), אשר מספקת שירותי הגשת תכנים לחלקים נרחבים ברשת. אתר המשתמש בשירותיה בעצם מנתב את כל התנועה שלו דרכה, וכך הוא מסתתר בהמון ואי-אפשר למצוא את מיקומו או את זהות מפעילו בלי לבקש יפה (או עם צו בית משפט) מבעלי קלאודפלייר.

החברה ספגה וסופגת ביקורת קשה על הפרקטיקות, שלה שבפועל מאפשרות לפושעי רשת רבים להסתתר (ראו את הקמפיין העממי CrimeFlare), והיא גם חשופה לתועפות של מידע שאמור להיות פרטי בין הגולשים לבין האתרים אליהם הם מבקשים לגשת. מכיוון שהיא עומדת בתווך ביניהם, היא זו שאצלה מותקנים מפתחות ההצפנה, וכך היא חשופה לתוכן המידע עצמו ולא רק ל"מטא-מידע". בפועל היא משמשת כמתקפת "אדם באמצע" (MitM – Man in the Middle) ענקית ברשת, ושירותים רבים שמשתמשים בה חושפים את כל התקשורת שלהם לגוף פרטי ומסחרי עם אינטרסים שלא תמיד מתיישרים עם אלה של המשתמשים.

חשוב לציין שעם קצת רצון טוב, קברניטי קלאודפלייר יכולים לעצור את כל הקמפיין הזה בלחיצת כפתור, מכיוון שכל השכבה מוגנת על ידי שירותי הענק האמריקאי הזה, וסגירה שלה תביא לסופם את כל המאמצים שהושקעו בקמפיין עד כה.

השכבה החמישית: אתרי תוכן מזויפים

זהו יעדם הסופי של הגולשים שהקליקו על הקישורים בסטטוסים של השכבה הראשונה. כאן הם יקבלו את התכנים המזוייפים שנכתבו עבורם. בישראל אלו כתבות באתרים המתחזים theliberal[.]net ו-mako[.]news (שהוסרו בינתיים), ובאתרים יהודיים מרחבי העולם. הקישורים מובילים לעמודים פנימיים שמפעילי הקמפיין "גירדו" (scraped), ואז החליפו את תוכנם בתכני הקמפיין. אפשר ממש לראות את העמודים המקוריים מהם גורדו התכנים, מכיוון שהכלים שבהם השתמשו המפעילים השאירו את חותמם.

התמונות במאמרים החדשים לא מופיעות במקור, מן הסתם, כך שמפעילי הקמפיין נאלצו לאחסן אותן מקומית בשרתי השכבה החמישית, ובכך איפשרו לנו לראות אילו אתרים נמצאים על אותו שרת. מפעילי הקמפיין נתנו לתמונות שמות במספרים עוקבים, כך שלמשל תמונה "120.jpg" מופיעה במאמר באתר המתחזה להיות ישראלי, ואילו תמונה "119.jpg" מופיעה במאמר באתר המתחזה להיות צרפתי. אנחנו מאמינים שישנם מספר שרתים שונים, מכיוון שלא כל התמונות נגישות מכל האתרים בשכבה הזו (בשולי הדברים, יש קריקטורות באתרים של כל הקמפיינים – ובכולן יש מאפיינים עקביים, שגורמיים לנו להאמין שכולן צוירו על ידי אותו אדם).

גם השכבה הזו מסתתרת מאחורי שכבת ההגנה של קלאודפלייר, וכאמור, לו מישהו בענק הרשת האמריקאי היה רוצה לעצור את הקמפיין הזה, גם השכבה הסופית שלו נמצאת תחת שליטתו. קלאודפלייר מפריעה לאתר מיקום שרתים, כאמור, אבל באמצעות מספר טכניקות יצירתיות הצלחנו לצמצם את מיקום השרתים שעליהם נמצאים התכנים עצמם לדרום-מזרח אסיה.

הקשר הרוסי

לפני מספר חודשים, ממשלת צרפת פרסמה דוח על Doppelgänger, קמפיין דומה שהחל כשנה קודם לכן, וטוענת שמי שעומד מאחוריו הם גורמים רוסיים. הצרפתים הביאו שלל סממנים טכנים ואחרים, שחלקם משכנעים מאוד, אך מטבע הדברים התמקדו אך ורק בצרפת. גם הקמפיינים שנערכו בגרמניה ובישראל חולקים מאפיינים דומים, אם כי הטעויות שמציינים הצרפתים גסות בהרבה מאלה הקיימות בקמפיינים הישראלים והגרמנים. עם זאת, רבות מהתשתיות שנמצאו בשימוש בקמפיין ההוא, עד לרמת קוד המקור של האתרים, נמצאות בשימוש גם בקמפיין הזה, כך שאפשר לומר במידה רבה של ודאות שאותו מפעיל עומד מאחורי שני גלי הקמפיין, וכי הפיק לקחים רבים מאז עליית הקמפיין הראשון.

הקמפיין הנוכחי גדול משמעותית מבחינת מספר הדומיינים המעורבים בו, מספר הפרופילים המזוייפים המפיצים את המסרים שלו, וכמובן מספר המדינות המותקפות, כמו גם יציאה מגבולות הרשת במקרה אחד לפחות.

אז כאמור, מצאנו טקסט בשפה הרוסית כ"שומר מקום" (placeholder) בתבנית של חלק מהאתרים, אבל את הקשר המשמעותי הראשון מצאנו דווקא בדומיין ההודי ourteam.co[.]in, ששכן בשכבה השניה של מערכת הניתוב של הקמפיין, וכל כולו הוקדש למטרה זו. כאמור, הדומיין הזה היה בשימוש של חברה קטנה שהציעה את שירותי הפיתוח שלה באמצעות Fiverr ו-freelancer.com. בסוף מרץ, ארכיון האינטרנט עוד מצא שם את האתר של אותה חברה, ובחינה של הבעלות על הדומיין מראה שהוא עדיין בידיים של אותה חברה עם אותם בעלים. עם זאת, בחינה של היסטוריית הדומיין מראה שב-16.6 הוא הופנה לשרת הממוקם במוסקבה, ושוייך לחברתZHANNA KAMBIEVA. באותה כתובת (בניין ודירה) במוסקבה רשומות שתי חברות – K-POP Partners ו-FIDAS DATA. כך נראתה הכתובת בצילום של גוגל סטריט ויו ב-2021:

![המבנה בכתובת הפיזית שמקושרת לדומיין ourteam.co[.]in 🖼️ גוגל סטריט ויו](https://cybercyber.co.il/wp-content/uploads/2023/11/google-street-view-of-offices.png)

יש לציין שטווח הכתובות שבו מאוחסן האתר ההודי שייך למונטנגרו, אך הניהול שלו רשום על שם חברה רוסית החל ממאי 2023, זמן לא רב לפני הופעת המאמרים המזוייפים בישראל. יתכן, כמובן, שמדובר בצירוף מקרים, ושהאירוח (הוסטינג) של האתר ההודי שמשתתף בשכבה השניה של קמפיין ההשפעה יושב רק במקרה במדינה שהקמפיין משרת את מטרותיה. יתכן גם שלא.

בשולי הדברים, על אותה כתובת במוסקבה גם יושב הדומיין whistleblowersblog[.]com, וכנראה נזנח והופנה לשרת הרוסי, ושלל דומיינים שעל פי שמם עשויים היו לשמש בשורה ארוכה של תרמיות רשת – online-credits[.]com, events.api.mail.auth-0ffice365[.]live, sentinelsecurity[.]info, ורבים אחרים.

רעיון יפה, ביצוע מביך

הרעיון העומד מאחורי הקמפיין הוא אותו רעיון שעמד מאחורי הקמפיינים שהאמריקאים מאשימים שהרוסים הריצו לתמיכה בבחירות דונלד טראמפ לנשיאות. נראה שמישהו שפך תועפות של דולרים (או רובלים) על התשתיות, על השרתים, על הפרופילים המזוייפים, על ייצור התכנים ועיצובם על מנת שיראו אורגניים ככל האפשר ועל תכנון ופיתוח אמצעי ההסתרה והניתוב. זה לא קמפיין שקם בחופזה. נראה שהושקעה מחשבה רבה בתכנונו.

עם זאת, הביצוע כולו, מתחילתו ועד סופו, מביך בחובבניותו. ישנן שגיאות שפה וניסוח שבולטות בכל נדבך בו, ומסגירות את העובדה שמי שכתב את הטקסטים אינו דובר ילידי ישראלי. העדר ההיכרות של המפעילים עם ההווייה הישראלים הביא אותם לשים את המאמר שפרסמו במגזין ליברל שזייפו תחת שמה של ג'ואנה לנדאו, שבשעה שאנט בטוחים שהיא מוכשרת מאוד בתחומה, היא לא אושייה שהאדם הממוצע ברחוב צפוי להכיר, ויתרה על כך – היא גם לא כותבת קבועה במגזין, אלא פרסמה כתבה אחתף שבועות מספר לפני תחילת קמפיין ההשפעה. סביר להניח שהתוקפים נכנסו לאתר ליברל, לקחו את הכתבה הראשונה שראו, שהיתה הכתבה של לנדאו, והחליטו שזהו – הם פיצחו את השיטה.

גם איכות הפרופילים המזויפים מעלה געגוע לבית החרושת לטרולים של הקרמלין. נראה שמפעילי הקמפיין הזה רכשו את הפרופילים הזולים ביותר שמצאו, כאלה שטרם התגייסותם למאמץ התעמולה הפיצו תרמיות קריפטו לכל המרבה במחיר. לא נרשם נסיון כלשהו לגרום לפרופילים האלה להראות אפילו מעט אמינים. אלה, יחד עם שלל הטעויות הטכניות של המפעילים (כולל השארת ממשק מנהל-מערכת פתוח לרשת), ו-ויתור מראש על כל רמז לתחכום, מאכזב מאוד מבחינת רמת הביצוע.

הפרקטיקות שאנחנו רואים בקמפיין הזה מזכירות התנהלות של כנופיות פישינג שגונבות כרטיסי אשראי וסיסמאות ברשת, לא של גוף מדינתי רציני. יתכן שהתער של הנלון שוב צודק, ושאין לייחס לזדון מה שאפשר לייחס לטיפשות: אולי מנגנון התעמולה הרוסי עייף כל כך שהוא מוציא קמפיינים כאלה, שנועדו לייצר התנגדות לתמיכה באוקראינה, למכרז למקורבים חסרי יכולת, ויתכן גם שמדובר במשהו אחר.

רמה כל כך נמוכה של ביצוע יכולה אולי לעורר מחשבות קונספירטיביות, שאולי מדובר בניסיון הפללה של רוסיה על ידי צד שלישי, גוף שעשוי להרוויח מטריז נוסף שידחק בין רוסיה לבין מדינות אירופה, על מנת לדחוף אותה לבריתות נוחות פחות. המרוויחות הראשונות כאן עשויות להיות סין ואיראן, מדינות שעסקו גם הן ביצירת קמפייני תודעה ברמה נמוכה משמעותית מזו של רוסיה. פרופילים סינים בשכבה הראשונה, יחד עם מיקום משוער של שרתי היעד של השכבה החמישית באזור הונג-קונג, הם רמזים מאוד מפתים, אך כאמור – כמעט כל הסמנים התוכניים והטכניים מצביעים דווקא לרוסיה.

תמונת השער: אוקראינה, 28.2.2010 🖼️ מארק סטיל (cc-by-nd)